Настройка сети в организации. Часть 4

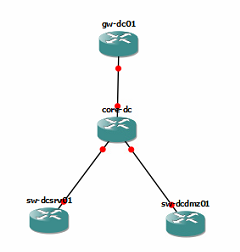

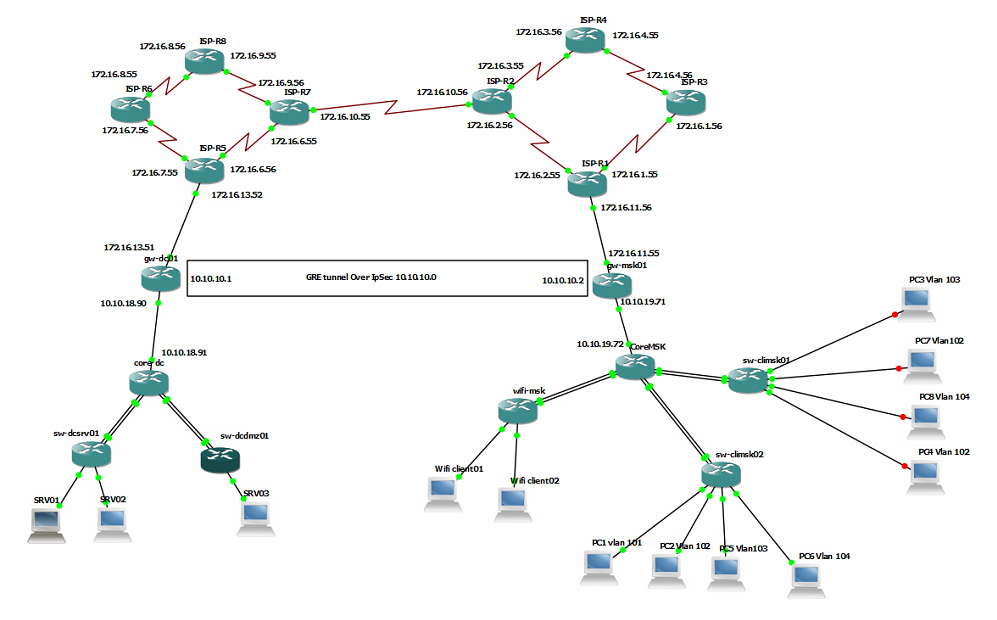

В этой части статьи мы рассмотрим создание GRE туннеля между офисом нашей компании и дата центром. Создадим инфраструктуру нашего оборудования в ДЦ, перенесем VTP сервер, добавим DMZ сеть и пропишем статические маршруты.Начнем мы с того что добавим новые устройства в нашу топологию, а именно:

gw-dc01 — маршрутизатор

coredc — ядро в сети ДЦ

sw-dcsrv01 — коммутатор для серверов

sw-dcdmz01 — коммутатор для DMZ сети

Должна получится следующая схема:

Теперь настроим наш маршрутизатор

Настройте hostname, пользователей, SSH.

Теперь настроим интерфейсы и подключимся к ISP

Интерфейс во внутреннюю сеть

|

1 |

gw-dc01(config)#interface ethernet 1/1 |

|

1 |

gw-dc01(config-if)#ip address 10.10.18.90 255.255.255.0 |

|

1 |

gw-dc01(config-if)#no sh |

|

1 2 |

*Jan 30 10:43:47.855: %LINK-3-UPDOWN: Interface Ethernet1/1, changed state to up *Jan 30 10:43:48.855: %LINEPROTO-5-UPDOWN: Line protocol on Interface Ethernet1/1, changed state to up |

|

1 |

gw-dc01(config-if)# |

Интерфейс к ISP

|

1 |

gw-dc01(config)#interface ethernet 1/0 |

|

1 |

gw-dc01(config-if)#ip address 172.16.13.51 255.255.255.0 |

|

1 |

gw-dc01(config-if)#no sh |

|

1 |

gw-dc01(config-if)# |

Не забываем про маршруты

|

1 |

gw-dc01(config)#ip route 0.0.0.0 0.0.0.0 172.16.13.52 |

|

1 |

gw-dc01(config)#exit |

|

1 |

gw-dc01(config)#ip route 10.11.1.0 255.255.255.0 10.10.18.91 |

|

1 |

gw-dc01(config)#ip route 10.11.2.0 255.255.255.0 10.10.18.91 |

|

1 |

gw-dc01(config)#ip route 10.11.3.0 255.255.255.0 10.10.18.91 |

|

1 |

gw-dc01(config)#ip route 10.11.4.0 255.255.255.0 10.10.18.91 |

|

1 |

gw-dc01(config)# |

На самом роутере ISP тоже пропишем адрес и добавим адрес в топологию EIGRP

|

1 |

ISP-R5(config-if)#ip address 172.16.13.52 255.255.255.0 |

|

1 |

ISP-R5(config-if)#exit |

|

1 2 |

*Jan 30 10:33:14.323: %LINK-3-UPDOWN: Interface Ethernet1/1, changed state to up *Jan 30 10:33:15.323: %LINEPROTO-5-UPDOWN: Line protocol on Interface Ethernet1/1, changed state to up |

|

1 |

ISP-R5(config-if)#exit |

|

1 |

ISP-R5(config)#router eigrp 1 |

|

1 |

ISP-R5(config-router)#network 172.16.13.0 0.0.0.255 |

|

1 |

ISP-R5(config-router)# |

Проверяем, пинг до Isp должен проходить.

|

1 2 3 4 5 6 7 |

gw-dc01#ping 172.16.13.52 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 172.16.13.52, timeout is 2 seconds: .!!!! Success rate is 80 percent (4/5), round-trip min/avg/max = 24/37/56 ms gw-dc01# |

Теперь настроим NAT для будущих сетей.

|

1 |

gw-dc01(config)#interface ethernet 1/1 |

|

1 |

gw-dc01(config-if)#ip nat inside |

|

1 |

*Jan 30 10:56:49.015: %LINEPROTO-5-UPDOWN: Line protocol on Interface NVI0, changed state to up |

|

1 |

gw-dc01(config-if)#exit |

|

1 |

gw-dc01(config)#interface ethernet 1/0 |

|

1 |

gw-dc01(config-if)#ip nat outside |

|

1 |

gw-dc01(config-if)#exit |

|

1 |

gw-dc01(config)#ip access-list standard internetdc |

|

1 |

gw-dc01(config-std-nacl)#permit 10.10.18.0 0.0.0.255 |

|

1 |

gw-dc01(config-std-nacl)#permit 10.11.1.0 0.0.0.255 |

|

1 |

gw-dc01(config-std-nacl)#permit 10.11.2.0 0.0.0.255 |

|

1 |

gw-dc01(config-std-nacl)#permit 10.11.3.0 0.0.0.255 |

|

1 |

gw-dc01(config-std-nacl)#permit 10.11.4.0 0.0.0.255 |

|

1 |

gw-dc01(config-std-nacl)#exit |

|

1 |

gw-dc01(config)#ip nat inside source list inetdc interface ethernet 1/0 overload |

|

1 |

gw-dc01(config)# |

Теперь время настроить GRE туннель между офисом и ДЦ

Проверим пинг между внешними адресами

|

1 2 3 4 5 6 7 |

gw-dc01#ping 172.16.11.55 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 172.16.11.55, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 96/120/160 ms gw-dc01# |

Пинг есть. Отлично.

Начнем настройку туннеля.

Туннель настраивается с 2-х сторон. Начнем с DC

Создаем интерфейс туннеля

|

1 |

gw-dc01(config)#interface tunnel 0 |

|

1 |

*Jan 30 11:19:31.303: %LINEPROTO-5-UPDOWN: Line protocol on Interface Tunnel0, changed state to down |

Задаем IP адрес туннеля

|

1 |

gw-dc01(config-if)#ip address 10.10.10.1 255.255.255.0 |

Указываем выходной интерфейс

|

1 |

gw-dc01(config-if)#tunnel source ethernet 1/0 |

Указываем принимающий IP

|

1 |

gw-dc01(config-if)#tunnel destination 172.16.11.55 |

|

1 |

*Jan 30 11:22:27.695: %LINEPROTO-5-UPDOWN: Line protocol on Interface Tunnel0, changed state to up |

|

1 |

gw-dc01(config-if)#no sh |

|

1 |

gw-dc01(config-if)# |

Теперь настроим шифрование IPsec

Создаем политику

|

1 |

gw-dc01(config)#crypto isakmp policy 1 |

Указываем алгоритм шафрования

|

1 |

gw-dc01(config-isakmp)#encr aes |

Указываем аутентификацию по предварительному ключу

|

1 |

gw-dc01(config-isakmp)#authentication pre-share |

Указываем pre-shared key для проверки подлинности соседа

|

1 |

gw-dc01(config-isakmp)#crypto isakmp key CISCO address 172.16.11.55 |

Далее мы указываем параметры для обработки трафика.

|

1 |

gw-dc01(config)#crypto ipsec transform-set AES128-SHA esp-aes esp-sha-hmac |

Теперь создаём карту шифрования:

|

1 2 3 4 |

gw-dc01(cfg-crypto-trans)#crypto map MAP1 10 ipsec-isakmp % NOTE: This new crypto map will remain disabled until a peer and a valid access list have been configured. |

Указываем адрес соседа IPsec

|

1 |

gw-dc01(config-crypto-map)#set peer 172.16.11.55 |

|

1 |

gw-dc01(config-crypto-map)#set transform-set AES128-SHA |

|

1 |

gw-dc01(config-crypto-map)#match address 101 |

|

1 |

gw-dc01(config-crypto-map)#exit |

Создаем ACL для нашего туннеля

|

1 |

gw-dc01(config)#access-list 101 permit ip host 10.10.10.1 host 10.10.10.2 |

Назначаем карту шифрования на интерфейс

|

1 |

gw-dc01(config)#interface ethernet 1/0 |

|

1 |

gw-dc01(config-if)#crypto map MAP1 |

|

1 |

*Jan 30 11:33:02.055: %CRYPTO-6-ISAKMP_ON_OFF: ISAKMP is ON |

|

1 |

gw-dc01(config-if)#exit |

|

1 |

gw-dc01(config)#do wr |

|

1 2 |

Building configuration... [OK] |

Со стороны DC все готово. Проведем симметричную настройку со стороны офиса.

|

1 2 |

gw-msk01#conf t Enter configuration commands, one per line. End with CNTL/Z. |

|

1 2 |

gw-msk01(config)#interface Tunnel0 *Jan 30 11:40:23.863: %LINEPROTO-5-UPDOWN: Line protocol on Interface Tunnel0, changed state to down |

|

1 |

gw-msk01(config-if)#ip address 10.10.10.2 255.255.255.0 |

|

1 |

gw-msk01(config-if)#tunnel source ethernet 1/0 |

|

1 |

gw-msk01(config-if)#tunnel destination 172.16.13.51 |

|

1 |

*Jan 30 11:41:50.859: %LINEPROTO-5-UPDOWN: Line protocol on Interface Tunnel0, changed state to up |

|

1 |

gw-msk01(config-if)#exit |

|

1 |

gw-msk01(config)#crypto isakmp policy 1 |

|

1 |

gw-msk01(config-isakmp)#encr aes |

|

1 |

gw-msk01(config-isakmp)#authentication pre-share |

|

1 |

gw-msk01(config-isakmp)#crypto isakmp key CISCO address 172.16.13.51 |

|

1 |

gw-msk01(config)#crypto ipsec transform-set AES128-SHA esp-aes esp-sha-hmac |

|

1 2 3 4 |

gw-msk01(cfg-crypto-trans)#crypto map MAP1 10 ipsec-isakmp % NOTE: This new crypto map will remain disabled until a peer and a valid access list have been configured. |

|

1 |

gw-msk01(config-crypto-map)#set peer 172.16.13.51 |

|

1 |

gw-msk01(config-crypto-map)#set transform-set AES128-SHA |

|

1 |

gw-msk01(config-crypto-map)#match address 101 |

|

1 |

gw-msk01(config-crypto-map)#exit |

|

1 |

gw-msk01(config)#access-list 101 permit ip host 10.10.10.1 host 10.10.10.2 |

|

1 |

gw-msk01(config)#interface ethernet 1/0 |

|

1 |

gw-msk01(config-if)#crypto map MAP1 |

|

1 |

gw-msk01(config-if)# |

|

1 |

*Jan 30 11:45:27.407: %CRYPTO-6-ISAKMP_ON_OFF: ISAKMP is ON |

|

1 |

gw-msk01(config-if)#exit |

|

1 |

gw-msk01(config)#exit |

|

1 |

*Jan 30 11:45:33.307: %SYS-5-CONFIG_I: Configured from console by console |

|

1 2 3 |

gw-msk01#wr Building configuration... [OK] |

Проверяем пинг между маршрутизаторами в туннеле.

|

1 2 3 4 5 6 7 |

gw-msk01#ping 10.10.10.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.10.10.1, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 112/148/168 ms gw-msk01# |

Все работает. Туннель настроен

Теперь настроим маршруты между нашими сетями.

Из DC в Office

|

1 |

gw-dc01#conf t |

|

1 |

gw-dc01(config)#ip route 10.10.1.0 255.255.255.0 10.10.10.2 |

|

1 |

gw-dc01(config)#ip route 10.10.2.0 255.255.255.0 10.10.10.2 |

|

1 |

gw-dc01(config)#ip route 10.10.3.0 255.255.255.0 10.10.10.2 |

|

1 |

gw-dc01(config)#ip route 10.10.4.0 255.255.255.0 10.10.10.2 |

|

1 |

gw-dc01(config)#ip route 10.10.9.0 255.255.255.0 10.10.10.2 |

|

1 |

gw-dc01(config)#ip route 10.10.19.0 255.255.255.0 10.10.10.2 |

|

1 |

gw-dc01(config)# |

Из Office в DC

|

1 2 |

gw-msk01#conf t Enter configuration commands, one per line. End with CNTL/Z. |

|

1 |

gw-msk01(config)#ip route 10.11.1.0 255.255.255.0 10.10.10.1 |

|

1 |

gw-msk01(config)#ip route 10.11.2.0 255.255.255.0 10.10.10.1 |

|

1 |

gw-msk01(config)#ip route 10.11.3.0 255.255.255.0 10.10.10.1 |

|

1 |

gw-msk01(config)#ip route 10.11.4.0 255.255.255.0 10.10.10.1 |

|

1 |

gw-msk01(config)#ip route 10.10.18.0 255.255.255.0 10.10.10.1 |

|

1 |

gw-msk01(config)# |

Проверяем пинг из DC

|

1 2 3 4 5 6 7 |

gw-dc01#ping 10.10.1.1 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.10.1.1, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 128/172/248 ms gw-dc01# |

Все работает.

Перейдем к настройке ядра.

Настройте на нем пользователей, SSH, hostname

Настроим интерфейсы

|

1 |

core-dc(config)#interface fastEthernet 1/1 |

|

1 2 |

core-dc(config-if)#no switchport *Mar 1 00:05:21.415: %LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet1/1, changed state to up |

|

1 |

core-dc(config-if)#ip address 10.10.18.91 255.255.255.0 |

|

1 |

core-dc(config-if)#exit |

|

1 |

core-dc(config)#interface range fastEthernet 1/2 - 15 |

|

1 |

core-dc(config-if-range)#duplex full |

|

1 |

core-dc(config-if-range)#speed 100 |

|

1 |

core-dc(config-if-range)#no sh |

|

1 |

core-dc(config-if-range)#switchport trunk encapsulation dot1q |

|

1 |

core-dc(config-if-range)#switchport mode trunk |

|

1 |

core-dc(config-if-range)# |

Включим маршрутизацию.

|

1 |

core-dc(config)#ip routing |

Пропишем Default route

|

1 |

core-dc(config)#ip route 0.0.0.0 0.0.0.0 10.10.18.90 |

Настроим VTP сервер для DC

|

1 2 |

core-dc(config)#vtp mode server Setting device to VTP SERVER mode |

|

1 2 |

core-dc(config)#vtp domain test.com Domain name already set to test.com. |

|

1 2 3 |

core-dc(config)#vtp password cisco Password already set to cisco core-dc(config)# |

Объясню почему мы поднимаем отдельный VTP сервер.

Дело в том что vtp работает только по транковым портам, а в нашем случае взять транковый порт неоткуда. Поэтому создаем сервер и заполняем VLAN вручную.

|

1 |

core-dc(config)#vlan 101 |

|

1 |

core-dc(config-vlan)#name MSK-workstations |

|

1 |

core-dc(config-vlan)#exit |

|

1 |

core-dc(config)#vlan 102 |

И так добавляем все известные VLAN

Настроим шлюзы для VLAN

|

1 |

core-dc(config)#interface vlan 201 |

|

1 |

core-dc(config-if)#ip address 10.11.1.1 255.255.255.0 |

|

1 |

core-dc(config-if)#no sh |

|

1 |

core-dc(config-if)# |

|

1 |

core-dc(config)#interface vlan 202 |

|

1 |

core-dc(config-if)#ip address 10.11.2.1 255.255.255.0 |

|

1 |

core-dc(config-if)#no sh |

|

1 |

core-dc(config-if)# |

|

1 |

core-dc(config)#interface vlan 203 |

|

1 |

core-dc(config-if)#ip address 10.11.3.1 255.255.255.0 |

|

1 |

core-dc(config-if)#no sh |

|

1 |

core-dc(config-if)# |

|

1 |

core-dc(config)#int vlan 204 |

|

1 |

core-dc(config-if)#ip address 10.11.4.1 255.255.255.0 |

|

1 |

core-dc(config-if)#no sh |

|

1 |

core-dc(config-if)# |

Теперь настроим DMZ сеть.

Создадим ACL правило

|

1 |

core-dc(config)#ip access-list extended dmz |

|

1 |

core-dc(config-ext-nacl)#permit ip 10.11.4.0 0.0.0.255 any |

|

1 |

core-dc(config-ext-nacl)#exit |

|

1 |

core-dc(config)# |

Применим правило.

|

1 |

core-dc(config)#interface vlan 204 |

|

1 |

core-dc(config-if)#ip access-group dmz in |

|

1 |

core-dc(config-if)#ip access-group dmz out |

|

1 |

core-dc(config-if)#exit |

|

1 |

core-dc(config)# |

Готово. Теперь настроим клиентские коммутаторы.

Настройте коммутатор sw-dcsrv01 на использование VTP и настройте Access порты на VLAN 203

Настройте коммутатор sw-dcdmz01 на использование VTP и настройте Access порты на VLAN 400

В итоге у Вас должна получиться такая схема сети:

Дата центр

Общая схема сети

Подведем итоги.

Мы добавили нашей компании датацентр, построили GRE туннель между офисом и датацентром, зашифровали трафик внутри, а также настроили сетевую инфраструктуру нашей стойки в дата центре.

Теперь на основе полученных знаний Вы можете добавить еще один регион, построить в нем сетевую инфраструктуру, и построить GRE туннель.

Добавить комментарий